Alte Windows-Malware hat möglicherweise 132 Android-Apps infiziert

Mehr als 130 Android Apps im Google Play Store wurden gefunden, um bösartigen Code zu enthalten, möglicherweise weil die Entwickler infizierte Computer verwendeten, so die Sicherheitsforscher. Die 132 Anwendungen wurden gefunden, die versteckte Iframes oder ein in eine Webseite eingebettetes HTML-Dokument erzeugen, das nach Angaben der Sicherheitsfirma Palo Alto Networks auf zwei Domains verweist, die Malware gehostet haben.

Google hat die Apps bereits aus dem Play Store entfernt. Aber was interessant ist, ist, dass die Entwickler hinter den Apps wahrscheinlich nicht dafür verantwortlich sind, dass sie den bösartigen Code enthalten, sagte Palo Alto Networks in einem Blogbeitrag vom Mittwoch. Stattdessen waren die Plattformen, auf denen die Entwickler diese Anwendungen erstellt haben, wahrscheinlich mit Malware infiziert, die nach HTML-Seiten sucht und dann die bösartige Kodierung injiziert, so das Unternehmen.

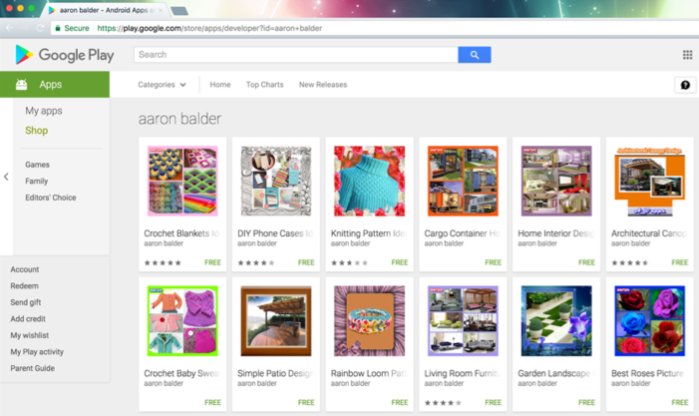

Viele dieser verdorbenen Anwendungen boten Designideen für Dinge wie Käsekuchen, Gartengestaltung oder Terrassengestaltung. Die beliebtesten hatten mehr als 10.000 Downloads. Bei der Installation würden die Apps scheinbar gutartige Webseiten anzeigen. In Wirklichkeit enthalten die gezeigten Seiten jedoch einen kleinen versteckten Iframe, der auf zwei verdächtige Domains verweist.

Beide Domains waren bisher am Hosting von Windows-Malware beteiligt. Aber im Jahr 2013 übernahm ein polnisches Sicherheitsteam die Domains, und sie wurden praktisch abgeschaltet, sagte Palo Alto Networks. Dennoch kennzeichnet Google sie immer noch als gefährlich.

Warum die Apps auf zwei bösartige, aber nicht mehr funktionierende Domains verlinken, ist immer noch unklar. Palo Alto Networks stieß aber auch auf ein eigenartiges Anwendungsbeispiel, das nicht die problematischen Iframes enthielt, sondern ein Microsoft Visual Basic-Skript für Windows. Es ist eine merkwürdige Sache, wenn man bedenkt, dass das Skript keinen Android-Benutzern schadet. Aber es ist möglich, dass die Entwickler hinter diesen Anwendungen ihre Windows-Rechner mit Malware infiziert haben.

Einige Malware, wie das Window-basierte Ramnit, sind dafür bekannt, nach Dateien auf einem Computer zu suchen und diese mit bösartigem Code zu versehen, so Palo Alto Networks. „Nach der Infektion eines Windows-Hosts durchsuchen diese Viren die Festplatte nach HTML-Dateien und hängen iFrames an jedes Dokument an“, so das Unternehmen.

„Wenn ein Entwickler mit einem dieser Viren infiziert wurde, könnten die HTML-Dateien seiner Anwendung infiziert sein“, fügte Palo Alto Networks hinzu. In einem anderen Szenario ist es möglich, dass die App-Macher Entwickler-Tools heruntergeladen haben, die bereits mit dem bösartigen Code belastet waren.

Da diese 132 Anwendungen, die mit zwei inzwischen nicht mehr existierenden bösartigen Domänen verknüpft sind, stellen sie eigentlich keine große Bedrohung dar. Es kann sein, dass derjenige, der diese Apps manipuliert hat, dies versehentlich getan hat. „Datei-infizierende Viren können jahrelang herumprallen, selbst nachdem diese Domains offline genommen wurden“, sagte Ryan Olson, Intelligence Director bei Palo Alto Networks, in einer E-Mail.

„Außerdem infizieren sie typischerweise ausführbare Dateien und kopieren sich auf USB- und freigegebene Laufwerke“, fügte er hinzu. „Die Malware, die den Iframe in diese Dateien geschrieben hat, wurde wahrscheinlich veröffentlicht, bevor die Domains versenkt wurden.“ Die größere Sorge ist jedoch, dass jemand anderes versuchen könnte, den Angriff zu replizieren, um tatsächliche Gefahren zu verursachen, wie z.B. heimlich Entwickleranwendungen zu infizieren, um Benutzerinformationen zu stehlen oder andere Malware-Stämme fallen zu lassen.

„Es ist einfach, sich einen gezielteren und erfolgreicheren Angriff vorzustellen“, sagte Palo Alto Networks in seinem Blogbeitrag. Die Entwickler der 132 Apps kommen von sieben verschiedenen Parteien, scheinen aber alle Verbindungen zu Indonesien zu haben, sagte die Sicherheitsfirma.